如何使用UDP和TCP/IP攻击

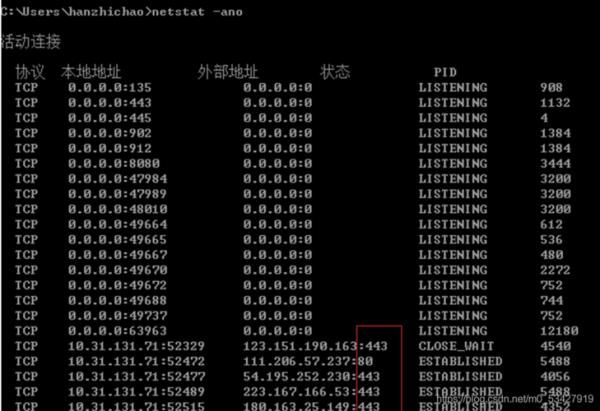

反攻击的方法当然是适当地配置防火墙设备或制定包过滤路由器的包过滤规则,并对这种攻击进行审计,记录事件发生的时间、源主机和目标主机的MAC地址和IP地址,从而可以有效地分析并跟踪攻击者的来源。 UDP不需要像TCP那样进行三次握手,运行开销低,不需要确认数据包是否成功到达目的地。

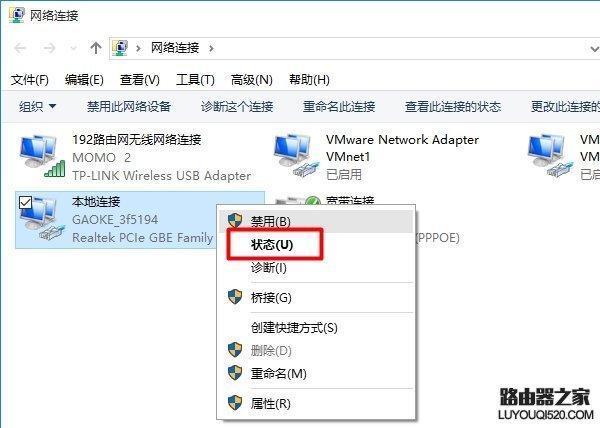

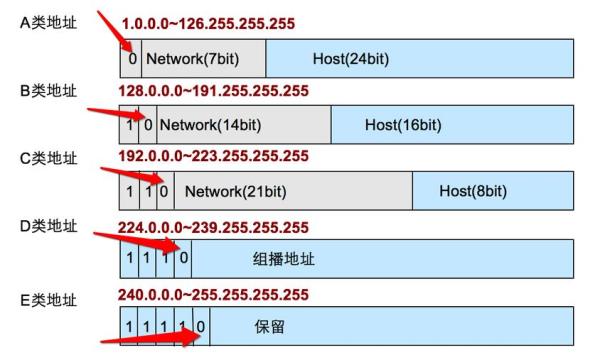

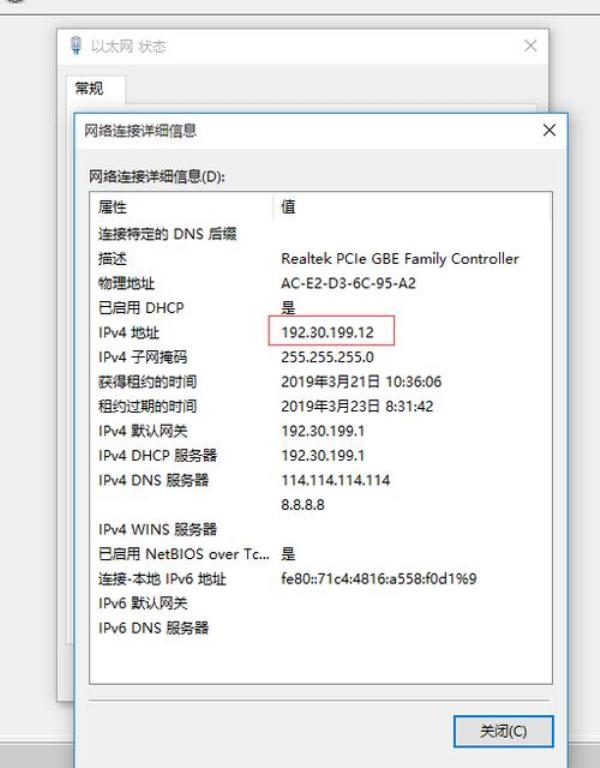

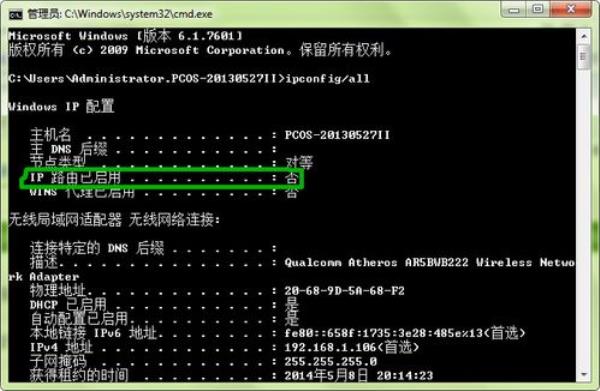

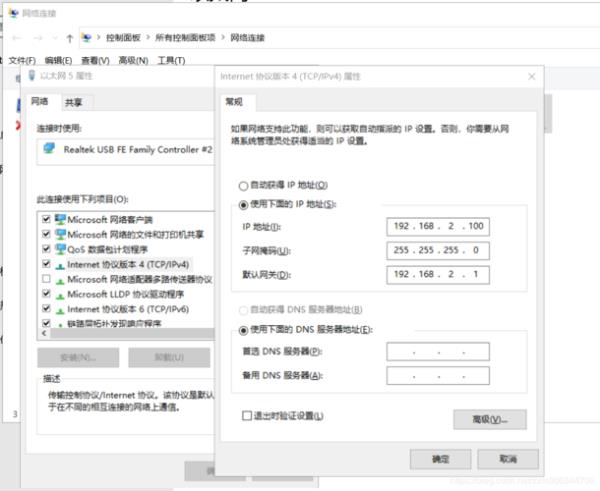

现将TCP/IP攻击的常用原理介绍如下:(1) 源地址欺骗(Source Address Spoofing)、IP欺骗(IP Spoofing)和DNS欺骗(DNS Spoofing).其基本原理:是利用IP地址并不是出厂的时候与MAC固定在一起的,攻击者通过自封包和修改网络节点的IP地址,冒充某个可信节点的IP地址,进行攻击。

TCP/IP是网络中使用的基本的通信协议。虽然从名字上看TCP/IP包括两个协议,传输控制协议(TCP)和网际协议(IP),但TCP/IP实际上是一组协议,它包括上百个各种功能的协议,如:远程登录、文件传输和电子邮件等,而TCP协议和IP协议是保证数据完整传输的两个基本的重要协议。

链路层上的攻击,在TCP/IP网络中,链路层这一层次的复杂程度是最高的。其中最常见的攻击方式通常是网络嗅探组成的TCP/IP协议的以太网。当前,我国应用较为广泛的局域网是以太网,且其共享信道利用率非常高。以太网卡有两种主要的工作方式,一种是一般工作方式,另一种是较特殊的混杂方式。

TCP/IP协议中的核心协议有TCP(传输控制协议)、UDP(用户数据报协议)和IP(因特网协议)TCP协议可以在网络用户启动的软件应用进程之间建立通信会话,并实现数据流量控制和错误检测,这样就可以在不可靠的网络上提供可靠的端到端数据传输。

事先为所发送的数据开辟出连接好的通道,然后再进行数据发送,像打电话。TCP支持的应用协议:Telnet(远程登录)、FTP(文件传输协议)、SMTP(简单邮件传输协议)。TCP用于传输数据量大,可靠性要求高的应用。

网吧网管必学:什么是DDOS攻击和UDP攻击

1、完整的说应该是UDP淹没攻击 (UDP Flood Attack)UDP 淹没攻击是导致基于主机的服务拒绝攻击的一种。UDP 是一种无连接的协议,而且它不需要用任何程序建立连接来传输数据。当攻击者随机地向受害系统的端口发送 UDP 数据包的时候,就可能发生了 UDP 淹没攻击。

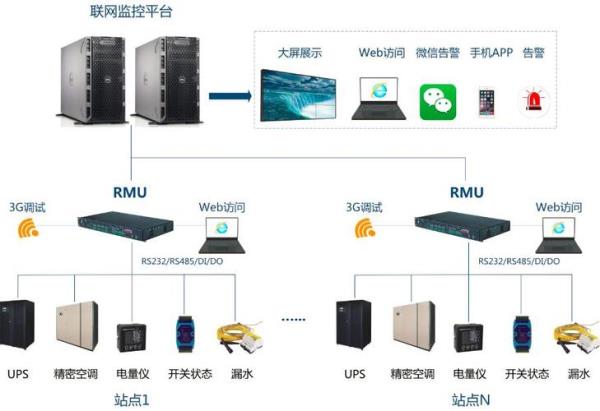

2、DDOS是英文Distributed Denial of Service的缩写,意即分布式拒绝服务攻击,俗称洪水攻击。

3、SYN Flood攻击 是当前网络上最为常见的DDOS攻击,它利用了TCP协议实现上的一个缺陷。通过向网络服务所在端口发送大量的伪造源地址的攻击报文,就可能造成目标服务器中的半开连接队列被占满,从而阻止其他合法用户进行访问。UDP Flood攻击 属于日渐猖獗的流量型DDOS攻击,原理也很简单。

ddos攻击方式有哪些

1、DDoS攻击方式有以下几种:SYNFlood攻击:攻击者发送大量伪造的TCP连接请求(SYN包)给目标服务器,使其耗尽资源。UDPFlood攻击:攻击者发送大量伪造的UDP数据包给目标服务器,使其耗尽带宽和处理能力。ICMPFlood攻击:攻击者发送大量伪造的ICMPEcho请求给目标服务器,使其耗尽带宽和处理能力。

2、DDoS的三种主要攻击方式是洪水攻击、放大攻击和应用层攻击。 洪水攻击(Flood Attack)洪水攻击是最常见和直接的DDoS攻击方式。它利用大量的无效或合法网络请求,以耗尽目标服务器的资源。攻击者可能会控制多个源,向目标发送海量的数据包,使目标服务器过载,从而无法响应正常用户的请求。

3、SYN/ACKFlood攻击:最为经典、有效的DDOS攻击方式,可通杀各种系统的网络服务。主要是通过向受害主机发送大量伪造源IP和源端口的SYN或ACK包,导致主机的缓存资源被耗尽或忙于发送回应包而造成拒绝服务,由于源都是伪造的故追踪起来比较困难,缺点是实施起来有一定难度,需要高带宽的僵尸主机支持。

4、DDOS的种类介绍主要有两种:流量攻击,主要是针对网络带宽的攻击,即大量攻击包导致网络带宽被阻塞,合法网络包被虚假的攻击包淹没而无法到达主机;资源耗尽攻击,主要是针对服务器主机的攻击,即通过大量攻击包导致主机的内存被耗尽或CPU被内核及应用程序占完而造成无法提供网络服务。

以上就是如何采用udp攻击(如何使用udp)的内容,你可能还会喜欢如何采用udp攻击,ddos攻击方式有哪些,dos攻击方式,拒绝服务攻击,流量攻击等相关信息。