什么是sql注入?我们常见的提交方式有哪些?

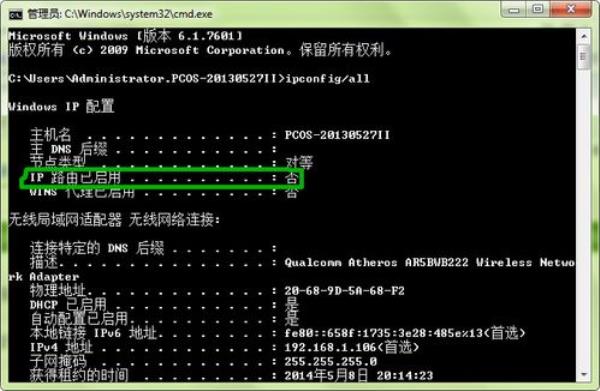

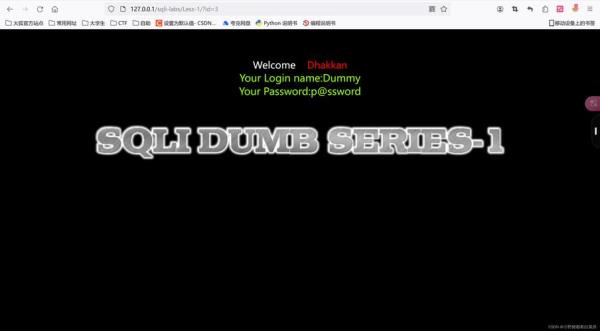

1、我们常见的提交方式就是GET和POST 首先是GET,get提交方式,比如说你要查询一个数据,那么查询的代码就会出现在链接当中,可以看见我们id=1,1就是我们搜索的内容,出现了链接当中,这种就是get。

2、SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

3、SQL注入是:许多网站程序在编写时,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患。用户可以提交一段数据库查询代码(一般是在浏览器地址栏进行,通过正常的www端口访问),根据程序返回的结果,获得某些想得知的数据,这就是所谓的SQL Injection,即SQL注入。

4、SQL注入利用的是正常的HTTP服务端口,表面上看来和正常的web访问没有区别,隐蔽性极强,不易被发现。SQL注入攻击过程分为五个步骤:第一步:判断Web环境是否可以SQL注入。如果URL仅是对网页的访问,不存在SQL注入问题,如:http://就是普通的网页访问。

5、SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

sql注入的攻击思路有哪些

sql注入的攻击思路:基于错误消息的攻击、Union-Based攻击、Blind SQL注入、时间盲注入、报错盲注入。基于错误消息的攻击:攻击者通过发送恶意的SQL查询,可以利用错误消息来获取数据库信息。应用程序未正确处理错误消息,攻击者可以从中获得敏感数据,如表结构或数据。

探测和发现SQL注入点 攻击者首先会尝试确定网站哪些输入点可能存在SQL注入漏洞。他们可能会通过输入一些特殊的字符或字符串来测试网页的反应,这些特殊字符可能包括引号、分号等,用以观察服务器返回的错误信息,从而确定是否存在注入的可能。

SQL注入攻击是通过Web表单提交或输入域名、URL等地方输入恶意SQL代码,从而达到绕过应用防火墙检测,对后台数据库进行非法访问或破坏的一种攻击方式。这种攻击的主要目标是获取数据库中的敏感信息或改变数据内容,导致数据的泄露、篡改甚至被删除。

POST注入,通用防注入一般限制get,但是有时候不限制post或者限制的很少,这时候你就可以试下post注入,比如登录框、搜索框、投票框这类的。

web攻入主要分哪几大类?

SQL注入漏洞的入侵 这种是ASP+ACCESS的网站入侵方式,通过注入点列出数据库里面管理员的帐号和密码信息,然后猜解出网站的后台地址,然后用帐号和密码登录进去找到文件上传的地方,把ASP木马上传上去,获得一个网站的WEBSHELL。

这种情况一般只有两种可能,一种是你在浏览某些网站的时候不小心将自己邮箱的密码泄露,另外一种可能就是这个黑客已经攻破了你家的DNS。

简单说来,非法入侵的方式可粗略分为4种:扫描端口,通过已知的系统Bug攻入主机。种植木马,利用木马开辟的后门进入主机。采用数据溢出的手段,迫使主机提供后门进入主机。利用某些软件设计的漏洞,直接或间接控制主机。

结果在98 年加盟勒芒,为勒芒上阵64 场赛事攻入12 球,虽然入球数字并不太出色,但当时看中杜奥巴的甘冈仍然对其念念不忘,于是将杜奥巴罗致,希望为当时这支法甲升降机球队带来动力。

主持人:我还记得罗纳尔多攻入三次的时候,全场为他鼓掌,咱们假设罗纳尔多代表米兰,再三次攻破曼联的球迷,你觉得曼联的球迷还会给他极力鼓掌吗?颜强:肯定会,这也是英格兰伟大的足球传统。包括利物浦巴萨也出现双方球迷互相扔东西,你知道扔什么吗,扔围巾,所以像罗纳尔多具备传奇色彩的巨星,一定会得到巨王般的尊崇。

sql注入是什么意思

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

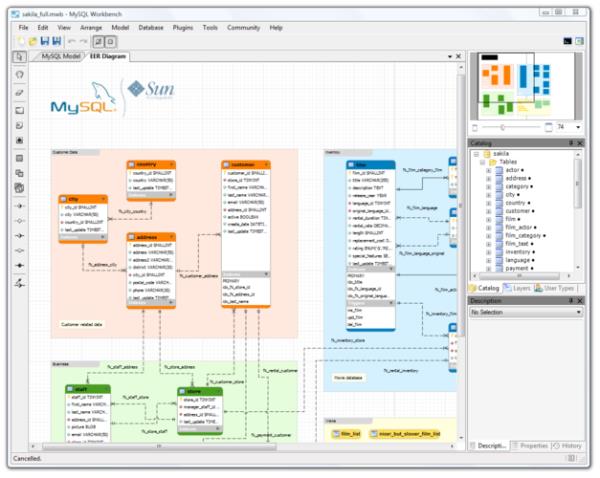

SQL注入是一种常见的网络安全漏洞和攻击方式,它利用应用程序对用户输入数据的处理不当,使得攻击者能够在执行SQL查询时插入恶意的SQL代码。SQL分类 SQL可分为平台层注入和代码层注入。平台层注入:由于不安全的数据库配置或数据库平台的漏洞导致。

sql注入其实就是在这些不安全控件内输入sql或其他数据库的一些语句,从而达到欺骗服务器执行恶意到吗影响到数据库的数据。防止sql注入,可以在接受不安全空间的内容时过滤掉接受字符串内的“”,那么他不再是一条sql语句,而是一个类似sql语句的zifuc,执行后也不会对数据库有破坏。

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

通过web网页对数据库进行非法或恶意访问的常见技术

通过web网页对数据库进行非法或恶意访问的常见技术有:XSS攻击、CSRF攻击、SQL注入、上传漏洞、WebShell等。

SQL注入攻击 SQL注入攻击是通过在Web表单提交的查询中注入恶意SQL代码,从而达到绕过应用程序安全机制,对数据库进行非法访问和操作的目的。攻击者可以利用SQL注入漏洞获取数据库中的敏感信息,甚至篡改或删除数据。这种攻击方式主要针对网站后台数据库的安全漏洞。

SQL注入攻击:这是一种针对数据库的攻击手段。攻击者通过在Web表单提交的查询中注入恶意的SQL代码,从而获取数据库的敏感信息或者对数据库进行非法操作。如果Web应用程序没有对用户输入进行严格的验证和过滤,就可能导致SQL注入攻击的发生。这种攻击对网站的数据安全和用户隐私构成严重威胁。

以上就是攻击网站数据库注入方式(sql注入攻击网站)的内容,你可能还会喜欢攻击网站数据库注入方式,网络安全,域名,服务器等相关信息。