网站被CC攻击该如何防御

1、解除域名绑定/当CC攻击瞄准的是你的网站域名时,取消域名的绑定是第一步防御。想象一下,你的站点不再是攻击者的靶心,就像拆除了诱饵,使攻击失效。

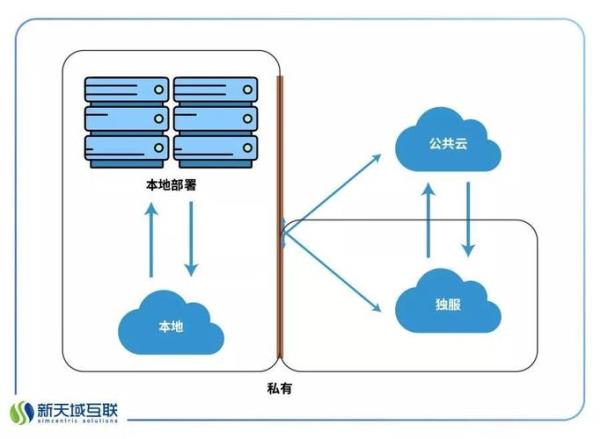

2、普通CDN要想防御CC攻击,需要将所有网站内容缓存到CDN节点,使来自CC攻击的请求尽可能少的发送到服务器,从而达到防御CC攻击的功能。但是,CC攻击会产生大量流量。

3、主节点配置有防火墙配置防火墙在主要节点上,能够过滤掉网络恶意攻击,极大程度去提高网络安全而降低由于网络恶意攻击带来的风险。

4、防御cc攻击的方法有:升级服务器、使用CDN、增加带宽、使用安全硬件设备、监控和分析流量等。升级服务器 不少网站都是基于较小的服务器来运行的。这使得网站更易于遭受CC攻击。

5、防御CC攻击的方法有很多,如取消附加域、更改Web端口、用_S屏蔽IP、解决域名欺骗、使用专门的防火墙防御CC攻击等。C主要用来攻击一个页面。cc攻击是利用大量访问某个页面,导致网站程序无法正常响应的一种新型攻击。

6、CC攻击的防御手段 提高服务器性能 CC攻击是以消耗服务器资源为主,那么高性能服务器硬件能力和充足的网络带宽资源可以提升系统对CC攻击的承载能力,不过提升服务器性能的成本要远比CC攻击成本高,所以谨慎使用。

什么是CC攻击,如何防止网站被CC攻击?

HTTP Flood 俗称CC攻击(Challenge Collapsar)是DDOS(分布式拒绝服务)的一种,前身名为Fatboy攻击,也是一种常见的网站攻击方法。是针对 Web 服务在第七层协议发起的攻击。

攻击者借助代理服务器生成指向受害主机的合法请求,实现DDOS和伪装就叫:CC(Challenge Collapsar)。CC主要是用来攻击页面的。

CC攻击是以消耗服务器资源为主,那么高性能服务器硬件能力和充足的网络带宽资源可以提升系统对CC攻击的承载能力,不过提升服务器性能的成本要远比CC攻击成本高,所以谨慎使用。

CC攻击是指通过控制大量的“僵尸”计算机(也称为“肉鸡”)向目标服务器发送大量的恶意流量,从而造成服务器的过载和瘫痪。

如何判断服务器是否被CC攻击

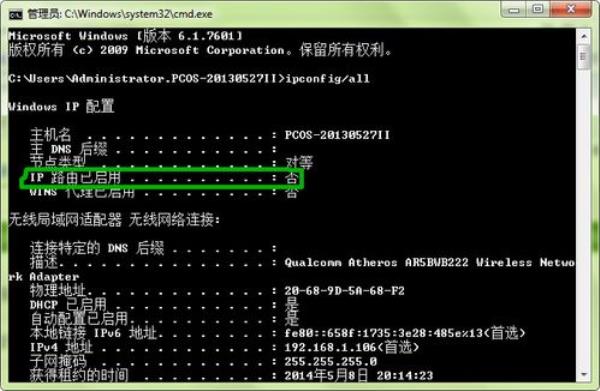

首先查询IP是否被网络攻击,是否被查封等。如未被攻击,则需进系统查看,看带宽及其系统资源是否占用正常,有无异常进程,是否中马。查看网卡配置是否异常。

很多时候我们会遇到服务器遭受cc或syn等攻击,如果发现自己的网站访问异常缓慢且流量异常。可以使用系统内置netstat命令简单判断一下服务器是否被攻击。常用的netstat命令该命令将显示所有活动的网络连接。

CC攻击的ip都是真实的,分散的;CC攻击的数据包都是正常的数据包;CC攻击的请求都是有效请求,且无法拒绝;CC攻击的是网页,服务器可以连接,ping也没问题,但是网页就是访问不了。

–na TCP信息正常 (4)TCP洪水攻击 A.CPU占用很高 B.netstat –na,若观察到大量的ESTABLISHED的连接状态 单个IP高达几十条甚至上百条 如不幸被当肉鸡去攻击别人,就查看您的服务器是否有向别的服务器不断发送文件。

linux的iptables可以配置字符串模式匹配,也就是可以利用iptables实现 解决CC的切入点2。将linux配置为桥模式实现对被攻击的非linux服务器保护。

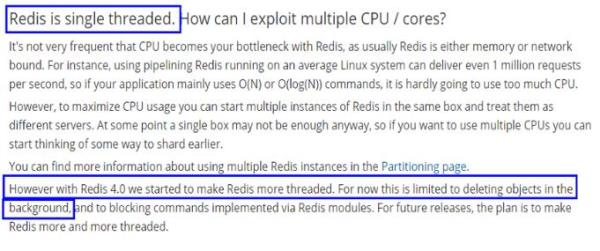

以上就是多线程cc攻击器(多线程工具包)的内容,你可能还会喜欢多线程cc攻击器,net,网站访问,网站域名,linux服务等相关信息。